Інтернет речей (Internet of Things, IoT) - новітній етап тривалої та триваючої революції в області обчислювальних систем і засобів зв'язку. Його розмір, різноманіття і вплив на повсякденне життя, комерційну діяльність і державне управління затьмарюють попередню історію технічного прогресу. Навіть не зважаючи на те, що, в деякій мірі, комп'ютери допомагають нам стати безпорадними. IoT - це термін, яким позначається все більш зростаючий комплекс підключених один до одного інтелектуальних пристроїв, від побутової техніки до крихітних датчиків. Домінантною темою є вбудовування мобільних приймачів малого радіусу дії в різноманітні гаджети і предмети повсякденного побуту, що відкриває нові форми комунікації між людьми і речами, а також між різними речами. Сьогодні Інтернет забезпечує з'єднання між собою мільярдів промислових і побутових предметів, як правило, за допомогою хмарних систем. Такі предмети передають інформацію датчиків, діють відповідно до свого оточення, а іноді можуть самомодифікуватись, створюючи загальне середовище управління більшою системою, такий як завод або навіть місто.

«Речами» в інтернеті речей є, головним чином, глибоко вбудовані пристрої з такими відмітними особливостями, як вузька смуга пропускання, збір даних з низькою повторюваністю і малий обсяг використовуваних даних. Ці пристрої обмінюються даними один з одним і надають дані через інтерфейси. Деякі вбудовані пристрої IoT, такі як охоронні відеокамери високої роздільної здатності, відеотелефони VoIP і деякі інші, вимагають для роботи широкосмугового стрімінгу. Але незліченна кількість інших продуктів вимагає передачі пакетів даних всього лише час від часу.

У цій статті ми наведемо огляд IoT, а потім розглянемо мережеву архітектуру і архітектуру безпеки IoT, які допоможуть в розробці, реалізації та розгортання IoT.

Контекст

Інтернет охоплює мільярди об'єктів, що використовують стандартні архітектури комунікації для надання послуг кінцевим користувачам. Ця еволюція створює нові взаємодії між фізичним світом і світом обчислень, цифрового контенту, аналізу, програм та послуг. Виниклий в результаті інтернет речей (IoT) відкриває безпрецедентні можливості користувачам, виробникам пристроїв і постачальникам послуг в самих різних секторах. У числі напрямків, яким підуть на користь можливості збору даних (Big Data), автоматизації та аналізу, що надаються IoT, - машинне навчання, охорона здоров'я і фітнес-індустрія, моніторинг та автоматизація житлових будинків, енергозбереження та «інтелектуальна електромережа», сільське господарство, транспорт (разом з блокчейном), екологічний моніторинг, інвентаризація та управління продукцією, безпека, відеоспостереження, освіта і багато інших.

Технологічний розвиток відбувається в багатьох областях. Не дивно, що дослідження бездротових мереж проводяться і зараз, і вже досить тривалий час, правда, раніше вони називалися інакше: мобільні обчислення, всепроникаючий комп'ютинг, бездротові сенсорні мережі і кіберфізичні системи.

Розроблено безліч пропозицій і продуктів в області енергоефективних протоколів, безпеки та конфіденційності, адресації, економічних радіо, енергозберігаючих схем для продовження терміну служби батарей, надійності мереж, складених з ненадійних і безсистемно «засинаючих» вузлів. Подібний прогрес в області бездротових технологій життєво важливий для росту IoT. Крім того, мають місце такі напрямки розробки, як надання IoT-пристроям можливості взаємодії з соціальними мережами, використання міжмашинної взаємодії, зберігання і обробка великих обсягів інформації в реальному часі, програмування додатків, що надають кінцевим користувачам інтелектуальні і корисні інтерфейси з цими пристроями і даними.

Багато хто ділився своїм баченням IoT. Stankovic говорить про переваги для людей, такі як переведення повсякденної діяльності в цифрову сферу; використання фрагментів біонічної шкіри для комунікації з оточуючими інтелектуальними об'єктами для більшого комфорту, здоров'я і безпеки; інтелектуальні годинники і натільні пристрої, що оптимізують доступ до міських послуг. Серед переваг для міста можна назвати відсутність затримок на транспорті за рахунок відмови від світлофорів і використання 3D-транспортних пристроїв. Інтелектуальні будівлі можуть не тільки контролювати енергоспоживання і безпеку, а й підтримувати діяльність для зміцнення здоров'я. Так само, як люди отримали нові способи доступу до навколишнього світу за допомогою смартфонів, IoT створить нову парадигму в тому плані, що надасть нам безперервний доступ до необхідної інформації і послуг.

За оцінками Cisco, за наступне десятиліття чистий прибуток економіки IoT складе $14,4 трлн. Відповідно до досліджень компанії, в цьому відіграють роль п'ять основних рушійних сил:

- Використання активів ($2,5 трлн): IoT скорочує витрати на продажі, загальні та адміністративні витрати і вартість проданих товарів, оптимізуючи виконання і ефективність бізнес-процесів.

- Продуктивність праці ($2,5 трлн): IoT підвищує продуктивність праці за рахунок ефективного використання людино-годин.

- Ланцюжки поставок і логістика ($2,7 трлн): IoT знижує кількість відходів і підвищує ефективність процесів.

- Задоволеність клієнтів ($3,7 трлн): IoT підвищує цінність для замовника і збільшує частку ринку, додаючи нових клієнтів.

- Інновації, включаючи зниження часу виходу на ринок ($3,0 трлн): IoT підвищує віддачу від вкладень в НДДКР, знижує час виходу на ринок і створює додаткові потоки доходів за рахунок нових бізнес-моделей і можливостей.

Аналогічно опублікований в 2015 році звіт McKinsey Global Institute констатує, що прогнозований загальний економічний ефект IoT зараз становить $3,9 трлн, а до 2025 року досягне 11,1 трлн. За найвищої оцінки обсяг цього ефекту - включаючи додаткові доходи від споживачів - до 2025 року буде еквівалентний 11% світової економіки.

Масштаб інтернету речей

Відділ стандартів зв'язку МСЕ (Міжнародний союз електрозв'язку, International Telecommunication Union) опублікував Рекомендацію Y.2060, яка має назву «Огляд інтернету речей» (Overview of the Internet of Things). У цьому документі містяться такі визначення, що описують охоплення IoT:

- Інтернет речей (IoT): Глобальна інфраструктура для інформаційного суспільства, яка забезпечує можливість надання більш складних послуг шляхом з'єднання один з одним (фізичних і віртуальних) речей на основі існуючих і розвиваючих функціонально сумісних інформаційно-комунікаційних технологій.

- Річ: Стосовно до інтернету речей означає предмет фізичного світу (фізичні речі) або інформаційного світу (віртуальні речі), який може бути ідентифікований та інтегрований в мережі зв'язку.

- Пристрій: Стосовно до інтернету речей означає елемент обладнання, який володіє обов'язковими можливостями зв'язку та додатковими можливостями вимірювання, спрацьовування, а також введення, зберігання і обробки даних.

У більшості літератури IoT вважається пов'язаним з комунікацією між інтелектуальними предметами. Рекомендація Y.2060 поширює цю концепцію на віртуальні речі - нижче ми розглянемо це докладніше. Згідно Рекомендації Y.2060, IoT характеризується додаванням вимірювання "комунікація між будь-якими РЕЧАМИ" до технологій інформації та зв'язку, які вже забезпечують комунікацію "в будь-який ЧАС" і "в будь-якому МІСЦІ" (рис. 1).

У книзі Designing the Internet of Things елементи IoT зведені до простої формули:

Фізичні об'єкти + контролери, сенсори, виконавчі механізми + Інтернет = IoT

Ця формула чітко описує саму суть інтернету речей. Примірник IoT складається з набору фізичних об'єктів, кожен з яких:

- містить мікроконтроллер, що забезпечує інтелектуальність;

- містить датчик, що вимірює будь-який фізичний параметр, і/або виконавчий механізм, що спрацьовує від будь-якого фізичного параметра;

- має можливість комунікації через Інтернет або будь-яку іншу мережу.

Елементом, що не входить в цю формулу і охопленим визначенням по Y.2060, є спосіб ідентифікації окремої речі, зазвичай званий тегом.

Зверніть увагу, що хоча в літературі завжди використовується термін «інтернет речей», точніше було б назвати його мережею речей, оскільки мова йде не про «великий» Інтернет. Наприклад, інсталяція «розумного будинку» складається з набору речей в будинку, які обмінюються інформацією по Wi-Fi або Bluetooth з центральним контроллером. На заводі або фермі інтернет речей може підтримувати корпоративні додатки, які будуть взаємодіяти з середовищем і запускати додатки, що використовують інтернет речей. У цих прикладах віддалений доступ через Інтернет зазвичай є, але його може і не бути. Незалежно від того, чи є таке підключення до Інтернету чи ні, набір «розумних» об'єктів на майданчику, в комплекті з будь-якими іншими обчислювальними пристроями і пристроями зберігання, можна охарактеризувати як «мережу речей» або «інтернет речей» (з маленької літери).

Таблиця 1, в основу якої ліг графік Beecham Research, дає уявлення про область охоплення IoT.

| Сектори послуг | Прикладні групи | Розташування | Приклади пристроїв | |||

| IT та мережі | Публічні | Послуги, e-комерція, центри даних, мобільний зв'язок, дротовий зв'язок, ISP | Сервери, сховища, PC, маршрутизатори, комутатори, PBX | |||

| Корпоративні | IT/центри даних, офіси, частні мережі | |||||

| Безпека, охорона | Устаткування стеження, контроль | Радари/супутники, військова безпека, безпілотники, зброя, транспорт, кораблі, літаки, спорядження | Танки, винищувачі, бойові комплекти зв'язку, джипи | |||

| Громадська інфраструктура | Люди, тварини, пошта, їжа/здоров'я, упаковка, багаж, підготовка води, екологія будівель, загальна екологія | Автомобілі, дорожні робітники, служби безпеки, пожежні, екологічний моніторинг | ||||

| Аварійні служби | Устаткування і персонал, поліція, пожежники, регулятори | Машини швидкої допомоги, машини аварійних служб | ||||

| Роздрібна торгівля | Спеціалізовані | АЗС, ігрові клуби, боулінг, кіно, дискотеки, спецзаходи | Касові термінали, інтернетбанкінг, бірки, знаки, торгові автомати | |||

| Туризм і громадське харчування | Готелі, ресторани, бари, кафе, клуби | |||||

| Магазини | Супермаркети, торгові центри, поодинокі магазини, центри дистрибуції | |||||

| Транспорт | Неавтомобільний | Повітряний, залізничний, морський | Машини, освітлення, кораблі, літаки, знаки, митниця | |||

| Автомобільний | Легкові, вантажні, будівельна техніка, позашляховики | |||||

| Транспортні системи | Система оплати, управління трафіком, навігація | |||||

| Промисловість | Розподіл | Трубопроводи, конвеєри, обробка матеріалів | Насоси, клапани, чани, конвеєри, двигуни, приводи, перетворення, виробництво, складання/упаковка, ємності, танки | |||

| Перетворення, дискретне | Метал, папір, гума, пластик, металовироби, електронні плати, тестування | |||||

| Процеси | Нафтохімія, вуглеводні, їжа, напої | |||||

| Автоматизація ресурсів | Гірнича справа, іригація, сільське господарство, лісове господарство | |||||

| Охорона здоров'я та науки про життя | Охорона здоров'я | Лікарні реанімації, мобільні станції, клініки, лабораторії, кабінети лікарів | MRI, КПК, імпланти, хірургічне обладнання, насоси, монітори, телемедицина | |||

| Домашні системи | Імпланти, домашні системи моніторингу | |||||

| Дослідження | Розробка ліків, діагностика, лабораторії | |||||

| Споживчий сектор і будинок | Інфраструктура | Проводка, мережевий доступ, управління енергоспоживанням | Цифрові фотоапарати, енергосистеми, посудомийки, електронні книги, настільні комп'ютери, пральні машини, датчики, лампочки, телевізори, MP3, ігрові приставки, освітлення, сигналізація | |||

| Безпека | Охоронні системи/сигналізації, пожежна безпека, екобезпека, для людей похилого віку, для дітей, захист енергопостачання | |||||

| Комфорт та розваги | Кондиціонери, освітлення, приставки, розважальні системи | |||||

| Энергія | Попит/пропозиція | Виробництво енергії, передача і розподіл, низьковольтні мережі, якість енергії, управління енергією | Турбіни, вітряки, UPS, батарейки, генератори, датчики, акумулятори | |||

| Альтернативні джерела | Сонячна, вітрова, когенерація, електрохімічна | |||||

| Нафта та газ | Платформи, бурові, гирлове обладнання, насоси, трубопроводи | |||||

| Споруди | Комерційні, організацій | Офіси, освіта, торгівля, громадське харчування, охорона здоров'я, аеропорти, стадіони | ОВКВ, транспорт, пожежна безпека, освітлення, охорона, доступ | |||

| Промисловість | Виробничі, чисті, кампуси | |||||

Стандарти сумісності IoT

Найближчим часом різнорідні «острівці» рішень, швидше за все, будуть обганяти в своєму розвитку розгортання IoT-рішень, заснованих на функціонально-сумісних стандартах. Так йдуть справи з будь-якою новою технологією на етапі її зародження. Наприклад, Sutaria and Govindachari відзначають, що дві характеристики мережевих IoT-пристроїв, що викликають найбільші проблеми, - це наявність пристроїв з низьким енергоспоживанням (розрахованих на роботу місяцями і роками без підзарядки) і частий обмін даними по мережах з втратою пакетів. Нинішні стандартні протоколи Інтернету в цих умовах неоптимальні. У більш широкому сенсі має місце дисбаланс між величезною кількістю пристроїв, що генерують дані з шаленою швидкістю в різних місцях, і використанням мережевих технологій і хмарних систем, які зберігають величезні обсяги даних в невеликій кількості локацій при відносно низькій швидкості оновлення даних. Інтеграція цих двох класів систем для задоволення потреб користувачів вимагає певних можливостей від мережевих протоколів у всій архітектурі мережі і протоколів, від фізичного рівня до прикладного.

Над вирішенням цих питань працює кілька організацій і стандартизаційних форумів, прагнучи розширити або адаптувати протоколи Інтернету для пристроїв IoT. Для створення єдиної структури і класифікації необхідних функцій за їх місцем в стеку протоколів ряд цих груп також займається питанням формальної архітектури для IoT. У той час як існуючі стандарти та Інтернет зробили IoT можливим, в найближчому майбутньому навряд чи можлива поява стеку нових стандартів, які доповнять або модифікують існуючі для сфери IoT. Як і багато інших досягнень, що стали можливими завдяки Інтернету, IoT буде якийсь час стихійно розвиватися і проходити через процеси природного відбору, поки поступово не виявляться життєздатні технології та механізми протоколів. У цій статті ми розглянемо два напрямки роботи по створенню спільних концепцій, які можуть виявитися корисними в процесі стандартизації.

Еталонна модель IoT від МСЕ-Т

З урахуванням складності IoT, є сенс створення архітектури, яка б специфікувала основні компоненти і їх взаємозв'язок. Архітектура IoT може надати такі переваги:

- дати адміністратора мережі або IT-менеджеру корисний контрольний список для оцінки функціональності і повноти пропозицій від різних постачальників;

- служити орієнтиром для розробників в плані того, які функції потрібні в IoT і як вони взаємодіють;

- служити основою для стандартизації, стимулюючи сумісність і скорочення витрат.

У цьому розділі ми наведемо огляд архітектури IoT, що розробляється сектором стандартизації Міжнародного союзу електрозв'язку (МСЕ-Т або ITU-T). У наступному розділі ми обговоримо архітектуру, що розробляється Всесвітнім форумом IoT (IoT World Forum). Остання, створювана індустріальною групою, використовує корисний альтернативний підхід для розуміння масштабу і функціональності IoT.

Еталонна модель IoT від МСЕ-Т описана в Рекомендації Y.2060. На відміну від більшості інших еталонних моделей і архітектурних моделей, описаних в літературі, модель МСЕ-Т деталізує фактичні фізичні компоненти екосистеми IoT. Це корисно, тому що висвічує елементи екосистеми IoT, які повинні бути з'єднані, інтегровані, керовані і надані додаткам. Детальна специфікація екосистеми описує вимоги до можливостей IoT.

Один з важливих аспектів, який загострює модель, - той факт, що IoT на ділі не є мережею фізичних речей. Це скоріше мережа пристроїв, які з'єднано фізичними речами, разом з прикладними платформами - такими як комп'ютери, планшети і смартфони, - які взаємодіють з цими пристроями. Тому огляд моделі МСЕ-Т ми почнемо з обговорення пристроїв.

Термінологія

Нижче наведено список визначень ключових термінів з Рекомендації Y.2060:

Мережа зв'язку (Communication Network): інфраструктурна мережа, що з'єднує пристрої та додатки, така як мережа на основі стека протоколів IP або Інтернет.

Річ (Thing): предмет фізичного світу (фізичні речі) або інформаційного світу (віртуальні речі), який може бути ідентифікований та інтегрований в мережі зв'язку.

Пристрій (Device): елемент обладнання, який володіє обов'язковими можливостями зв'язку та додатковими можливостями вимірювання, спрацьовування, а також введення, зберігання і обробки даних.

Пристрій переносу даних (Data-carrying Device): пристрій переносу даних підключається до фізичної речі і непрямим чином з'єднує цю фізичну річ з мережами зв'язку. Прикладами можуть служити активні бірки RFID.

Пристрій збору даних (Data-capturing Device): під пристроєм збору даних розуміється зчитуючий/записуючий пристрій, що має можливість взаємодії з фізичними речами. Взаємодія може здійснюватися непрямим чином за допомогою пристроїв перенесення даних або безпосередньо за допомогою носіїв данних, підключених до фізичних речей.

Носій даних (Data Carrier): безбатарейний об'єкт перенесення даних, підключений до фізичної речі і має можливість надавати інформацію придатному для цього пристрою збору даних. Ця категорія включає штрих-коди і QR-коди, наклеєні на фізичні речі.

Сенсорний пристрій (Sensing Device): пристрій, який може виявляти або вимірювати інформацію, що відноситься до навколишнього середовища, і перетворювати її в цифрові електричні сигнали.

Виконавчий пристрій (Actuating Device): пристрій, який може перетворювати цифрові електричні сигнали, що надходять від інформаційних мереж, в дії.

Пристрій загального призначення (General Device): пристрій загального призначення володіє вбудованими можливостями обробки і зв'язку і може обмінюватися даними з мережами зв'язку з використанням дротових або бездротових технологій. Пристрої загального призначення включають обладнання та прилади, які стосуються різних галузей застосування IoT, наприклад, верстати, побутові електроприлади і смартфони.

Шлюз (Gateway): елемент IoT, що з'єднує пристрої з мережами зв'язку. Він виконує необхідну трансляцію між протоколами, що використовуються в мережах зв'язку і в пристроях.

Унікальним аспектом IoT, в порівнянні з іншими мережевими системами, очевидно є наявність безлічі фізичних речей і пристроїв, відмінних від обчислювальних пристроїв і пристроїв обробки даних. На рис. 2, адаптованому з Рекомендації Y.2060, зображені типи пристроїв в моделі МСЕ-Т. Модель розглядає IoT як мережу пристроїв, тісно пов'язаних з речами. Сенсорні і виконавчі пристрої взаємодіють з фізичними речами в навколишньому середовищі. Пристрої збору даних зчитують дані з фізичних речей або записують дані на фізичні речі шляхом взаємодії з пристроями перенесення даних або носіями даних, підключеними або пов'язаними з фізичним об'єктом тим чи іншим чином.

Ця модель проводить відмінність між пристроями перенесення даних і носіями даних. Пристрій переносу даних є пристроєм в сенсі Рекомендації Y.2060. Як мінімум, пристрій завжди має можливості зв'язку і може володіти іншими електронними можливостями. Прикладом пристрою перенесення даних є RFID-бірка. У той же час носій даних - це елемент, приєднаний до фізичної речі з метою ідентифікації або інформування.

В Рекомендації Y.2060 відзначається, що технології, які використовуються для взаємодії між пристроями збору даних і пристроями перенесення даних або носіями даних, включають радіочастотне, інфрачервоне, оптичне і гальванічне збудження. Приклади кожної з них:

- Радіочастотні: радіочастотні ідентифікаційні (RFID)-бірки, або радіопозначки.

- Інфрачервоні: інфрачервоні мітки, використовувані в Збройних Силах, лікарнях та інших середовищах, де потрібно відстежувати розташування і переміщення персоналу. Це і відображаючі інфрачервоні нашивки на військовій формі, і працюючі від батарейок бейджи, що випромінюють ідентифікаційну інформацію. Останні можуть містити кнопку, при натисканні якої бейдж може використовуватися для проходу через портал, і бейджі, автоматично повторюють сигнал для контролю за переміщеннями персоналу. Пульти дистанційного керування, що використовуються в побуті або в інших середовищах для управління електронними пристроями, теж можна легко інтегрувати в IoT.

- Оптичні: штрих-коди і QR-коди можуть служити прикладами ідентифікаційних носіїв даних, які зчитуються оптично.

- Гальванічне збудження: прикладом можуть служити медичні імпланти, які використовують електропровідні властивості людського тіла. В ході комунікації між імплантом і поверхнею, гальванічна пара передає сигнали з імпланта на електроди, виведені на шкіру. Ця схема використовує дуже мало енергії, що дозволяє знизити розмір і складність імплантованого пристрою.

Останнім типом пристроїв з малюнка 2 є пристрої загального призначення. Вони володіють можливостями обробки даних і зв'язку, які можуть бути інтегровані в IoT. Хорошим прикладом є технологія «розумного будинку», яка може інтегрувати практично будь-який пристрій в будинку в мережу для централізованого або дистанційного керування.

На рис.3 наведено огляд елементів, задіяних в IoT. У лівій частині малюнка наведено різні способи зв'язку з фізичними пристроями. Передбачається, що одна або кілька мереж підтримують зв'язок між пристроями.

На рис.3 з'являється ще один пристрій, пов'язаний з IoT: шлюз. Як мінімум шлюз працює транслятором між протоколами. Шлюзи вирішують одну з головних проблем при проектуванні IoT, а саме проблему сумісності, як між різними пристроями, так і між пристроями та Інтернетом або корпоративною мережею. «Розумні» пристрої підтримують широкий спектр бездротових і дротових технологій передачі даних і мережевих протоколів. Крім того, можливості обробки даних у таких пристроїв, як правило, обмежені.

Рекомендація Y.2067 закріплює вимоги до шлюзів IoT, які зазвичай розпадаються на три категорії:

- Шлюз підтримує різні технології доступу до пристроїв, дозволяючи пристроям обмінюватися даними один з одним і з мережею - Інтернетом або корпоративною мережею, що містить додатки IoT. Такі схеми доступу можуть, наприклад, включати ZigBee, Bluetooth і Wi-Fi.

- Шлюз підтримує необхідні мережеві технології як для локальних, так і для глобальних мереж. Ці технології можуть включати в себе Ethernet і Wi-Fi на території організації, а також стільниковий зв'язок, Ethernet, DSL і кабельний доступ до Інтернету і глобальних корпоративних мереж.

- Шлюз підтримує взаємодію з додатками, управління мережею і функції безпеки.

Дві перших вимоги включають в себе трансляцію протоколів між різними мережевими технологіями і стеками протоколів. Третя вимога зазвичай називається функцією IoT-агента. По суті, IoT-агент надає функціональність високого рівня від імені IoT-пристроїв, таку як організація або резюмування даних з декількох пристроїв для передачі в IoT-додатки, забезпечення протоколів і функцій безпеки і взаємодія з системами управління мережею.

Тут слід зазначити, що термін «мережа зв'язку» прямо не визначається в серії IoT-стандартів Y.206x. Мережа (або мережі) зв'язку підтримує зв'язок між пристроями і може безпосередньо підтримувати прикладні платформи. Вона може мати розміри невеликого IoT, такого як домашня мережа «розумних» пристроїв. У більш загальному сенсі мережа (або мережі) пристроїв з'єднуються з корпоративними мережами або Інтернетом для зв'язку з системами додатків і серверами, на яких розташовані бази даних, пов'язані з IoT.

Тепер можна повернутися до лівої частини малюнка 3, що ілюструє можливості зв'язку пристроїв між собою. Перша можливість - зв'язок між пристроями через шлюз. Наприклад, за допомогою шлюзу сенсорни або виконавчий пристрій з підтримкою Bluetooth може здійснювати зв'язок з пристроєм збору даних або пристроєм загального призначення, що використовують Wi-Fi. Друга можливість - зв'язок по мережі зв'язку без шлюзу. Наприклад, якщо всі пристрої в мережі «розумного будинку» підтримують Bluetooth, вони можуть управлятися з комп'ютера, планшета або смартфона з підтримкою Bluetooth. Третя можливість - прямий зв'язок пристроїв між собою за окремою локальною мережею, в той час як зв'язок із зовнішньою мережею (на малюнку не показано) здійснюється через шлюз LAN. Наведемо приклад такої можливості. Уявіть собі, що на великій території, наприклад, на фермі або заводі, знаходиться велика кількість датчиків з низьким енергоспоживанням. Ці пристрої взаємодіють між собою для послідовної передачі даних на пристрій, підключений до шлюзу в мережу зв'язку.

У правій частині малюнка 3 підкреслюється, що кожна фізична річ в інтернеті речей може бути представлена в інформаційному світі однією або декількома віртуальними речами, але при цьому віртуальна річ може існувати без відповідної фізичної речі. Фізичні речі співставлені віртуальним речам, що зберігаються в БД і інших структурах даних. Додатки обробляють віртуальні речі і працюють з ними.

На рис. 4 зображена еталонна модель IoT від МСЕ-Т, що складається з чотирьох рівнів плюс можливості управління і безпеки, що діють між рівнями. До цього часу ми говорили про рівень пристрою. У термінах функціональності зв'язку рівень пристрою включає в себе, грубо кажучи, фізичний і канальний рівні OSI. Тепер перейдемо до інших рівнів.

Рівень мережі виконує дві базові функції. Можливості мережі відносяться до взаємодії пристроїв і шлюзів. Транспортні можливості відносяться до транспорту інформації служб і додатків IoT, а також інформацією управління і контролю IoT. Грубо кажучи, ці можливості відповідають мережевому і транспортному рівням OSI.

Рівень підтримки послуг і підтримки додатків надає можливості, які використовуються додатками. Багато різних додатків можуть використовувати загальні можливості підтримки. До прикладів належать спільне опрацювання даних і управління БД. Спеціалізовані можливості підтримки - це конкретні можливості, які призначені для задоволення потреб конкретної підмножини додатків IoT.

Рівень додатка складається з усіх додатків, взаємодіючих з IoT-пристроями.

Рівень можливостей управління охоплює традиційні функції управління мережею, тобто управління несправностями, управління конфігурацією, управління обліком, управління показниками роботи і управління безпекою.

В Рекомендації Y.2060 в якості прикладів загальних можливостей управління перераховані:

- управління пристроями: приклади включають виявлення пристроїв, аутентифікацію, дистанційну активацію і деактивацію пристроїв, конфігурацію, діагностику, оновлення прошивки і/або ПЗ, управління робочим статусом пристрою;

- управління топологією локальної мережі: прикладом є управління конфігурацією мережі;

- управління трафіком і перевантаженнями: наприклад, виявлення умов перевантаженості мережі і реалізація резервування ресурсів для термінових і/або життєво важливих потоків трафіку.

Спеціалізовані можливості управління тісно пов'язані з вимогами додатків, наприклад, вимогами з контролю лінії передачі електроенергії в «розумній» електромережі.

Рівень можливостей забезпечення безпеки включає загальні можливості забезпечення безпеки, які не залежать від додатків. В Рекомендації Y.2060 приклади загальних можливостей забезпечення безпеки включають:

- на рівні програми: авторизацію, аутентифікацію, захист конфіденційності і цілісності даних програми, захист недоторканності приватного життя, аудит безпеки і антивірусний захист;

- на рівні мережі: авторизацію, аутентифікацію, конфіденційність даних про використання та даних сигналізації, а також захист цілісності даних сигналізації;

- на рівні пристрою: аутентифікацію, авторизацію, перевірку цілісності пристрою, управління доступом, захист конфіденційності і цілісності даних.

Спеціалізовані можливості забезпечення безпеки тісно пов'язані з вимогами додатків, наприклад, вимогами безпеки мобільних платежів.

Еталонна модель Всесвітнього форуму IoT

Всесвітній форум IoT (IoT World Forum, IWF) - спонсорована галуззю щорічна подія, що об'єднує представників бізнесу, державних структур та вузівської науки з метою просування IoT на ринок. Комітет з архітектури Всесвітнього форуму IoT, складений з лідерів індустрії, включаючи IBM, Intel і Cisco, в жовтні 2014 опублікував еталонну модель IoT. Ця модель є загальною структурою, покликаною допомогти галузі прискорити розгортання IoT. Модель призначена для того, щоб стимулювати співпрацю та сприяти створенню повторюваних моделей впровадження.

Ця еталонна модель є корисним доповненням до моделі МСЕ-Т. Документи МСЕ-Т роблять упор на рівнях пристроїв та шлюзу, описуючи верхні рівні лише в загальних рисах. І дійсно, в Рекомендації Y.2060 весь опис рівня додатка вмістився в одну фразу. Найбільше уваги рекомендації серії Y.206x приділяють визначенню концепції для підтримки розробки стандартів взаємодії з пристроями IoT.

IWF стурбований більш масштабним питанням розробки додатків, проміжного програмного забезпечення і функцій підтримки для корпоративного інтернету речей. Запропонована семирівнева модель зображена на рис. 5.

Документальний опис моделі IWF, опублікований Cisco, вказує, що розроблена модель відрізняється наступними характеристиками:

- спрощує: допомагає розбити складні системи на частини так, щоб кожна з цих частин стала більш зрозумілою;

- прояснює: надає додаткові відомості для точної ідентифікації рівнів IoT і вироблення загальної термінології;

- ідентифікує: ідентифікує аспекти, в яких ті чи інші типи обробки оптимізовані в різних частинах системи;

- стандартизує: є перший крок до того, щоб постачальники могли створювати продукти IoT, здатні взаємодіяти один з одним;

- організовує: робить IoT реальним і доступним, а не просто абстрактною концепцією.

Рівень 1 утворюють фізичні пристрої та контроллери, які можуть керувати кількома пристроями. Рівень 1 моделі IWF приблизно відповідає рівню пристрою в моделі МСЕ-Т (рис. 4). Як і в моделі МСЕ-Т, елементи на цьому рівні - не фізичні речі як такі, а пристрої, які взаємодіють з фізичними речами, такі як сенсорні і виконавчі пристрої. Серед інших можливостей ці пристрої можуть вміти здійснювати аналого-цифрове і цифро-аналогове перетворення, генерацію даних, а також підтримувати дистанційний опитування і/або дистанційне керування.

З логічної точки зору цей рівень реалізує зв'язок пристроїв між собою і між пристроями і низькорівневою обробкою на рівні 3. З фізичної точки зору цей рівень складається з мережевих пристроїв, таких як маршрутизатори, комутатори, шлюзи і брандмауери, використовувані для створення локальних і глобальних мереж і підключення до Інтернету. Цей рівень дозволяє пристроям здійснювати зв'язок один з одним і за допомогою більш високих логічних рівнів обмінюватися даними з прикладними платформами, такими як комп'ютери, пристрої дистанційного управління і смартфони.

Рівень 2 моделі IWF приблизно відповідає рівню мережі в моделі МСЕ-Т. Основна відмінність в тому, що модель IWF відносить шлюзи до рівня 2, в той час як в моделі МСЕ-Т вони відносяться до розряду 1. Оскільки шлюз є мережевим пристроєм і пристроєм зв'язку, віднесення його до рівня 2 має більше сенсу.

У багатьох впроваджуваних системах IoT розподілена мережа датчиків може генерувати великі обсяги даних. Наприклад, офшорні нафтові родовища і нафтопереробні заводи можуть генерувати до терабайта даних щодня. Літак може генерувати кілька терабайт даних на годину. Замість того, щоб зберігати всі ці дані постійно (або хоча б довгий час) в централізованому сховищі, доступному для додатків IoT, часто більш доцільно виконувати якомога більшу частину обробки даних якомога ближче до датчиків. Тому завданням рівня периферійних обчислень (edge computing level) є перетворення мережевих потоків даних в інформацію, придатну для зберігання з більш високорівневою обробкою. Елементи обробки на цьому рівні можуть мати справу з великими обсягами даних і виконувати операції перетворення даних, в результаті яких зберігати доводиться вже набагато менший обсяг. Опублікований Cisco документ по моделі IWF містить такі приклади операцій на рівні периферійних обчислень:

- аналіз: аналіз даних по критеріях того, чи підлягають вони обробці на більш високому рівні;

- форматування: переформатування даних для однакової високорівневої обробки;

- розархівування/декодування: обробка криптографічних даних з додатковим контекстом (таким як походження);

- дистиляція/скорочення: скорочення і/або резюмування даних для того, щоб мінімізувати ефект на обсяг даних і трафік в мережі і в високорівневих системах обробки;

- оцінка: визначення того, чи становлять дані порогове значення або аварійний сигнал; цей процес повинен включати перенаправлення даних додатковим одержувачам.

Елементи обробки на цьому рівні відповідають пристроям загального призначення в моделі МСЕ-Т (рис. 2). Як правило, вони розгортаються фізично на краю мережі IoT, тобто поруч з сенсорами і іншими пристроями генерації даних. Таким чином, частина базової обробки великих обсягів генерованих даних знімається з прикладних програм IoT, розташованих центрально.

Обробка на рівні периферійних обчислень іноді називається туманними обчисленнями (Fog Computing). Туманні обчислення і туманні служби, як очікується, стануть відмінною характеристикою IoT. Цей принцип проілюстрований на рис. 6. Туманні обчислення представляють в сучасних мережевих технологіях тренд, протилежний хмарним обчисленням. У хмарних обчисленнях великий обсяг централізованих ресурсів зберігання і обробки даних доступний розподіленим споживачам за допомогою хмарних мережевих структур для відносно невеликого числа користувачів. В туманних обчисленнях велике число окремих інтелектуальних об'єктів здійснюють зв'язок з туманними мережевими структурами, які здійснюють обчислення і зберігають ресурси поруч з периферійними пристроями в IoT. Туманні обчислення вирішують проблеми, що виникли внаслідок діяльності тисяч або мільйонів «розумних» пристроїв, включаючи проблеми безпеки, конфіденційності, обмежених можливостей мережі і затримки. Термін «туманні обчислення» обраний тому, що туман стелиться по землі, в той час як хмари знаходяться високо в небі.

Порівняння хмарних і туманних обчислень наведено в таблиці 2, складеній на основі даних.

Таблиця 2: порівняння хмарних і туманних обчислень

| Хмара | Туман | |||

| Розташування ресурсів зберігання/обробки | Центр | Край | ||

| Затримка | Від низької до високої | Низька | ||

| Доступ | Фіксований або бездротовий | Головним чином бездротовий | ||

| Підтримка мобільності | Не застосовується | Так | ||

| Контроль | Централізований/ієрархічний (повний контроль) | Розподілений/ієрархічний (частковий контроль) | ||

| Доступ до служб | Через ядро | На краю/з девайса | ||

| Доступність | 99,99% | Висока нестабільність/високий рівень резервування | ||

| Число користувачів/пристроїв | Десятки і сотні мільйонів | Десятки мільярдів | ||

| Основний генератор контенту | Люди та пристрої | Пристрої/сенсори | ||

| Генерація контенту | В центральному розташуванні | Скрізь | ||

| Споживання контенту | На кінцевих пристроях | Скрізь | ||

| Віртуальна програмна інфраструктура | Центральні корпоративні сервери | Користувацькі пристрої | ||

На рівні 4, рівні накопичення даних, дані, що надійшли з різних пристроїв, профільтровані і оброблені рівнем периферійних обчислень, поміщаються в сховище, де будуть доступні для більш високих рівнів. Цей рівень разюче відрізняється і від низькорівневих (туманних), і від високорівневих (хмарних) обчислень за особливостями конструкції, вимогам і методам обробки.

Дані, що проходять крізь мережу, називаються «даними в русі». Швидкість і організація даних в русі визначається пристроями, що генерують дані. Генерація даних відбувається по подіях, або періодично, або при виникненні якої-небудь події в середовищі. Для збору даних та їх обробки необхідно реагувати на їх появу в реальному часі. Навпаки, багатьом додаткам не потрібно обробляти дані зі швидкістю мережевої передачі. На практиці ні хмарна мережа, ні прикладні платформи не змогли б встигати за обсягами даних, що генеруються величезною кількістю IoT-пристроїв. Замість цього додатка мають справу з «даними в спокої», тобто даними в тому чи іншому легкодоступному сховищі. Додатки можуть звертатися до даних по мірі необхідності або поза режимом реального часу. Таким чином, високі рівні функціонують за принципом транзакцій, в той час як три нижніх рівні працюють по подіях.

Нижче перераховані названі в операції, виконувані на рівні накопичення даних:

- перетворення «даних в русі» в «дані в спокої»;

- перетворення формату з мережевих пакетів в реляційні таблиці БД;

- перехід від обчислень щодо подій до обчислень за запитом;

- значне зниження обсягу даних за рахунок фільтрації і вибіркового зберігання.

Ще один погляд на рівень накопичення даних полягає в тому, що він являє собою межу між інформаційними технологіями (IT), під якими розуміється цілий спектр технологій обробки інформації, включаючи ПЗ, обладнання, технології зв'язку і супутні служби, і операційними технологіями (Operational Technology, ОТ), що представляють собою обладнання і ПЗ, які виявляють або викликають зміни шляхом прямого моніторингу та/або контролю фізичних пристроїв, процесів і подій на підприємстві.

Рівень накопичення даних вбирає велику кількість даних і поміщає їх в сховище, практично не пристосовуючи до потреб конкретних програм або груп додатків. З рівня периферійних обчислень в сховище може надходити безліч різних видів даних в різних форматах і від різнорідних оброблювачів. Рівень абстракції даних може агрегувати і форматувати такі дані способами, які роблять доступ додатків більш керованим і ефективним. У числі пов'язаних завдань можуть бути наступні:

- Комбінування даних з різних джерел, включаючи вивірку кількох форматів даних.

- Виконання необхідних перетворень для забезпечення однакової семантики даних з різних джерел.

- Приміщення відформатованих даних у відповідну базу даних, наприклад, великі обсяги повторюваних даних поміщаються в систему великих даних, таку як Hadoop. Дані подій направляються в реляційну СУБД, що відрізняється більш швидким часом реакції і адекватним інтерфейсом для таких типів даних.

- Оповіщення додатків більш високого рівня про те, що дані заповнені або досягнутий певний рівень даних.

- Консолідація даних в одному місці (за допомогою ETL (extract, transform, load), ELT (extract, load, transform) або реплікації даних) або надання доступу до декількох джерел даних шляхом віртуалізації даних.

- Захист даних шляхом відповідної аутентифікації і авторизації.

- Нормалізація/денормалізація і індексація даних для швидкого доступу додатків.

Рівень додатка містить додатки будь-якого типу, що використовують дані IoT на вході або керуючі IoT-пристроями. Як правило, додатки взаємодіють з рівнем 5 і з даними в спокої, тому їм не обов'язково функціонувати на швидкостях мережі. Слід передбачити спрощений режим роботи, який дозволить додаткам минути проміжні рівні і безпосередньо взаємодіяти з рівнем 3 або навіть рівнем 2. Модель IWF не визначає додатки по всій строгості, вважаючи цей аспект таким, що виходить за рамки дискусії про модель IWT.

Рівень взаємодії і процесу з'явився в результаті визнання того, що IoT буде корисний лише тоді, коли з ним зможуть взаємодіяти люди. Цей рівень може включати кілька додатків і обмін даними і/або керуючою інформацією по Інтернету або корпоративній мережі.

IWF вважає еталонну модель IoT прийнятою в галузі базовою структурою, спрямованою на стандартизацію концепцій і термінології, пов'язаних з IoT. Що ще більш важливо, модель IWF визначає необхідний функціонал і проблеми, які потрібно вирішити до того, як галузь зможе реалізувати цінність IoT. Ця модель корисна як для постачальників, що розробляють функціональні елементи всередині моделі, так і для замовників, допомагаючи їм виробити свої вимоги і оцінювати пропозиції постачальників.

Фреймворк безпеки IoT

Компанія Cisco Systems, яка зіграла провідну роль в розробці моделі Всесвітнього форуму IoT, розробила фреймворк безпеки IoT, що став корисним доповненням до еталонної моделі Всесвітнього форуму IoT. На малюнку 7 показане середовище безпек, пов'язане з логічною структурою IoT.

Модель Cisco IoT є спрощеною версією моделі Всесвітнього форуму IoT. Вона складається з наступних рівнів:

- «Розумні» об'єкти/вбудовані системи: цей рівень включає в себе сенсорні/виконавчі пристрої і інші вбудовані системи на межі мережі. Ця частина IoT найбільш вразлива. Пристрої можуть перебувати в середовищі, не захищеному фізично, і від них може вимагатися функціонування протягом декількох років. Доступність теж є важливою проблемою. Крім того, менеджерам мережі необхідно піклуватися про автентичність і цілісність даних, що генеруються сенсорами, і про захист виконавчих пристроїв та інших «розумних» пристроїв від несанкціонованого використання. Також можуть бути присутні такі вимоги, як конфіденційність і захист від підслуховування.

- Туманна/периферійна мережа: цей рівень представляє провідні та безпровідні з'єднання пристроїв IoT. Крім того, на цьому рівні може здійснюватися певний обсяг обробки і консолідації даних. Ключовою проблемою є велика варіативність мережевих технологій і протоколів, використовуваних різними пристроями IoT, і необхідність вироблення і втілення єдиної політики безпеки.

- Ядро мережі: рівень ядра мережі надає шляхи для передачі даних між платформами в центрі мережі і пристроями IoT. Тут проблеми безпеки ті ж, що в традиційних мережах. Однак величезна кількість кінцевих вузлів, з якими треба взаємодіяти і управляти ними, створює значну проблему для безпеки.

- Центр даних/хмара: цей рівень містить платформи для додатків, зберігання даних і управління мережею. IoT не привносить на цей рівень ніяких нових проблем безпеки, крім необхідності мати справу з величезною кількістю окремих кінцевих вузлів.

За допомогою цієї чотирирівневої архітектури модель Cisco визначає чотири загальних можливості безпеки, що охоплюють кілька рівнів:

- Безпека на основі ролей: системи управління доступом на основі ролей (Role-Based Access Control, RBAC) призначають права доступу ролям, а не окремим користувачам. Користувачам, в свою чергу, співставляються різні ролі, або статично, або динамічно, відповідно обов'язків. RBAC широко використовується в комерційних хмарних і корпоративних системах. Цей інструмент, зрозумілий адміністраторам, може використовуватися для управління доступом до IoT-пристроїв і генерованих ними даних.

- Захист від втручання і виявлення втручань: ця функція особливо важлива на рівні пристроїв і туманної мережі, але поширюється також і на рівень ядра мережі. Всі ці рівні можуть використовувати компоненти, фізично знаходяться поза фізичної території підприємства.

- Захист даних і конфіденційність: ці функції охоплюють всі рівні архітектури.

- Захист протоколів Інтернету: захист «даних в русі» від підслуховування і перехоплення важлива для всіх рівнів.

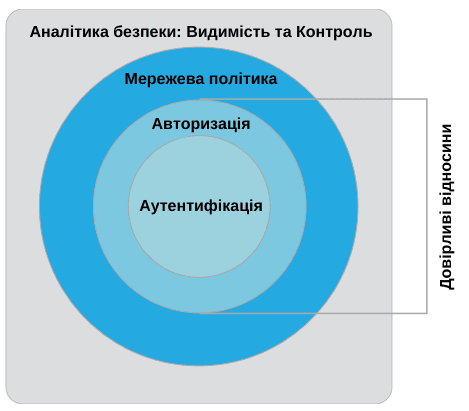

На малюнку 7 відзначені конкретні функціональні області безпеки поверх чотирьох рівнів моделі IoT. У документі Cisco також пропонується концепція безпеки IoT, що визначає компоненти функції безпеки для IoT, що охоплює всі рівні, як показано на рис. 8. Перерахуємо чотири компоненти:

- Аутентифікація: цей компонент охоплює елементи, які ініціюють доступ, і в першу чергу ідентифікує пристрої IoT. На відміну від типових корпоративних мережевих пристроїв, для яких ідентифікація може здійснюватися за ідентифікаційними ознаками людини (таким як ім'я/пароль або бейдж), кінцеві пристрої IoT повинні оснащуватися такими методами аутентифікації, які не вимагають втручання людини. До таких методів належать радіочастотні мітки, сертифікати x.509 або MAC-адреси кінцевих пристроїв.

- Авторизація: авторизація управляє доступом до пристрою через структуру мережі. Цей елемент включає в себе контроль доступу. Разом з рівнем аутентифікації він виробляє необхідні параметри для того, щоб дозволити обмін інформацією між пристроями і між пристроями і прикладними платформами, тим самим забезпечуючи роботу IoT-служб.

- Мережева політика: цей компонент охоплює всі елементи, які здійснюють маршрутизацію і транспортування трафіку з кінцевих пристроїв по інфраструктурі, будь то контроль, управління або власне трафік даних.

- Аналітика безпеки, включаючи видимість і контроль: цей компонент включає всі функції, необхідні для централізованого управління пристроями IoT. В першу чергу він охоплює видимість IoT пристроїв, яка б означала просто те, що центральні функції управління безпечно сповіщені про парк розподілених пристроїв IoT, включаючи ідентичність і атрибути кожного пристрою. На основі такої видимості виникає здатність здійснювати контроль, включаючи конфігурацію, патчі і оновлення, а також контрзаходи для припинення загроз.

Важливим елементом цієї концепції є довірчі відносини. У цьому контексті довірчі відносини означають здатність двох партнерів по обміну бути впевненими в ідентичності і правах доступу один одного. Аутентифікаційний компонент концепції довіри реалізує базовий рівень довіри, що доповнюється авторизаційним компонентом.

У документі Cisco наведено приклад того, що автомобіль може встановити довірчі відносини з іншою машиною того ж виробника. Такі довірчі відносини, однак, можуть дозволити машинам обмінюватися тільки відомостями про безпеку. При встановленні довірчих відносин між тією ж самою машиною і дилерською мережею, машина може передавати і отримувати додаткову інформацію, таку як свідчення одометра і результати останнього техобслуговування.

Висновки

Згідно процитованого вище звіту McKinsey, приблизно 40% загальної економічної цінності IoT доводиться на здатність всіх фізичних пристроїв «розмовляти» один з одним за допомогою комп'ютерів, тобто на сумісність. Якщо сумісність обмежена, то цінність IoT може скласти всього $7 трлн, в той час як розвинена сумісність здатна довести цінність IoT для глобальної економіки до $11 трлн до 2025 року. Приблизно 40% всієї можливої цінності залежить від здатності різних систем IoT взаємодіяти один з одним. У таблиці 3, заснованій на звіті McKinsey, наведена оцінка економічної цінності (у відсотках), що вимагає сумісності між IoT-системами для різних секторів.

Щоб домогтися такого типу сумісності, який необхідний для розкриття цих переваг, необхідно виробити стандарти для всіх рівнів функціоналу IoT, від рівня пристроїв до рівня додатків (рис. 4). Хоча ці стандарти поки що перебувають у зародковому стані, описані в цій статті архітектурні моделі є корисним базисом для майбутніх зусиль.

Таблиця 3: Додана цінність завдяки сумісності IoT

| Ситуація | Потенційна цінність, яка потребує сумісності (трлн долл.) | % загальної цінності | Приклади того, як сумісність підвищує цінність |

| Заводи і фабрики | 1,3 | 36 | Дані з різних типів обладнання підвищують ефективність конвеєра |

| Міста | 0,7 | 43 | Відео, дані стільникових телефонів і автомобільні датчики відслідковують трафік і оптимізують потік машин |

| Роздрібна торгівля | 0,7 | 57 | Зв'язок між системами оплати і виявлення предметів забезпечує автоматичну оплату |

| Робочі місця | 0,5 | 56 | Зв'язок між даними про розташування працівника і механізмів допоможе уникнути нещасних випадків і потрапляння під вплив хімікатів |

| Автомобілі | 0,4 | 44 | Дані про знос устаткування для страховки, техобслуговування і передпродажного аналізу |

| Сільське господарство | 0,3 | 20 | Численні системи датчиків для вдосконалення управління фермою |

| Відкриті простори | 0,3 | 29 | Обмін навігаційними даними між різними машинами і між машинами і GPS/контролем руху |

| Будинок | 0,1 | 17 | Взаємодія пристроїв для автоматизації домашніх справ з безпекою і енергосистемою |

| Офіси | >0,1 | 30 | Дані з різних систем будівлі і інших будівель підвищать безпеку |

Джерело: The Internet of Things: Network and Security Architecture, The Internet Protocol Journal Vol 18, No 4

Обробка: Vinci